Ce qu'il faut retenir

- Google Quantum AI publie un whitepaper démontrant que casser la cryptographie elliptique (ECDLP-256) qui protège Bitcoin, Ethereum et la plupart des systèmes actuels nécessiterait 20 fois moins de qubits que les estimations précédentes

- Moins de 500 000 qubits physiques suffiraient, contre plus de 10 millions estimés auparavant -- et l'opération prendrait quelques minutes

- Google a utilisé une preuve à divulgation nulle (zero-knowledge proof) pour valider ses résultats sans fournir un mode d'emploi aux attaquants -- une première dans le domaine

- La transition vers la cryptographie post-quantique (PQC) est désormais urgente : Google a fixé son propre calendrier de migration à 2029

- Environ un tiers des bitcoins en circulation sont exposés sur des adresses publiques vulnérables à une attaque quantique

Que révèle la publication de Google du 31 mars 2026 ?

Le 31 mars 2026, Ryan Babbush (directeur de recherche en algorithmes quantiques) et Hartmut Neven (VP Engineering, Google Quantum AI) ont publié un billet de recherche accompagné d'un whitepaper technique. Le titre est explicite : "Safeguarding cryptocurrency by disclosing quantum vulnerabilities responsibly" -- protéger les cryptomonnaies en divulguant les vulnérabilités quantiques de manière responsable.

Le message central : les ordinateurs quantiques du futur pourront casser la cryptographie à courbe elliptique (ECC) qui protège Bitcoin, Ethereum et la majorité des systèmes de chiffrement actuels, avec beaucoup moins de ressources qu'on ne le pensait.

Pourquoi la cryptographie actuelle est menacée par le quantique

Le problème ECDLP-256 en termes simples

La sécurité de Bitcoin, Ethereum et de la plupart des communications chiffrées repose sur un problème mathématique appelé ECDLP-256 (Elliptic Curve Discrete Logarithm Problem sur 256 bits). Pour simplifier : c'est un calcul facile dans un sens (créer une clé publique à partir d'une clé privée) mais quasi impossible dans l'autre sens avec un ordinateur classique.

C'est ce qui permet de prouver que vous possédez des bitcoins sans révéler votre clé privée. Le problème, c'est qu'un ordinateur quantique suffisamment puissant, exécutant l'algorithme de Shor, peut résoudre ce calcul dans les deux sens. Et donc retrouver votre clé privée à partir de votre clé publique.

Les nouveaux chiffres de Google

Google a compilé deux circuits quantiques optimisés pour exécuter l'algorithme de Shor sur ECDLP-256 :

- Circuit compact : moins de 1 200 qubits logiques et 90 millions de portes Toffoli

- Circuit rapide : moins de 1 450 qubits logiques et 70 millions de portes Toffoli

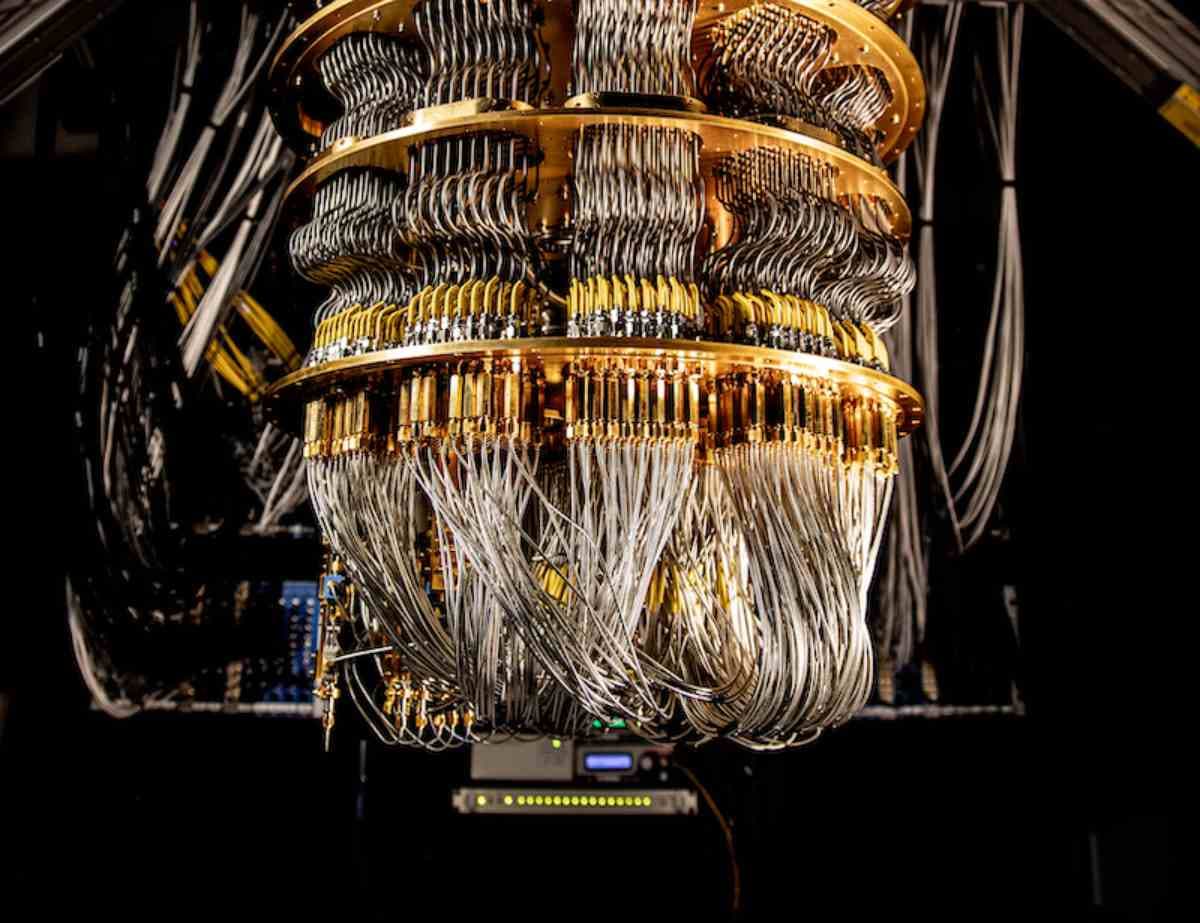

En termes de matériel physique, ces circuits pourraient tourner sur un processeur quantique supraconducteur de moins de 500 000 qubits physiques, en quelques minutes seulement.

Pour mettre en perspective : les estimations précédentes tablaient sur plus de 10 millions de qubits physiques. Google annonce donc une réduction d'un facteur 20.

Où en est le matériel quantique aujourd'hui ?

Il ne faut pas céder à la panique. Le processeur quantique le plus avancé de Google, Willow, compte 105 qubits supraconducteurs. On est encore loin des 500 000 nécessaires. Les meilleurs processeurs du marché (IBM, Google, Quantinuum) se situent entre 500 et 1 200 qubits.

Mais la trajectoire est claire : le nombre de qubits progresse de manière exponentielle, les taux d'erreur diminuent, et Google a fixé un objectif interne de migration vers la cryptographie post-quantique pour 2029. Ce calendrier suggère que Google considère la menace comme réaliste à horizon 5-10 ans.

Le danger n'est pas seulement futur. C'est aussi ce qu'on appelle l'attaque "harvest now, decrypt later" (récolter maintenant, déchiffrer plus tard) : des acteurs étatiques ou malveillants peuvent déjà enregistrer des communications chiffrées aujourd'hui pour les déchiffrer quand ils disposeront d'un ordinateur quantique suffisant.

La divulgation responsable : une première dans le quantique

Un aspect remarquable de cette publication est la méthode de divulgation. Google a consulté le gouvernement américain avant publication et a utilisé une preuve à divulgation nulle (zero-knowledge proof) pour permettre à des tiers de vérifier ses résultats sans accéder aux circuits quantiques optimisés eux-mêmes.

Concrètement : n'importe quel cryptographe peut vérifier que Google dit vrai sur ses estimations, mais personne n'obtient le "plan de construction" de l'attaque. C'est la première fois qu'une telle approche est utilisée dans le domaine de la cryptanalyse quantique.

Google propose explicitement ce modèle comme standard pour la communauté de recherche et appelle les autres équipes à adopter la même approche.

Quelles cryptomonnaies sont vulnérables et lesquelles ne le sont pas ?

Ce qui est vulnérable

Toute cryptomonnaie qui expose des clés publiques sur la blockchain est potentiellement vulnérable. Pour Bitcoin, cela concerne environ un tiers de l'offre en circulation -- les bitcoins détenus sur des adresses dont la clé publique est visible (adresses réutilisées, adresses P2PK historiques incluant celles attribuées à Satoshi Nakamoto).

Ethereum est dans une situation similaire : chaque transaction expose la clé publique de l'expéditeur.

Ce qui résiste

Les adresses Bitcoin qui n'ont jamais été utilisées pour envoyer une transaction n'exposent pas leur clé publique (seul un hash est visible). Elles sont donc protégées contre une attaque quantique -- pour l'instant.

Par ailleurs, les fonctions de hachage (SHA-256 pour le minage Bitcoin) sont beaucoup plus résistantes aux attaques quantiques. L'algorithme de Grover offre tout au plus un facteur d'accélération quadratique, loin d'être suffisant pour menacer le minage.

Comment se préparer à l'ère post-quantique ?

La cryptographie post-quantique (PQC)

La solution existe déjà. Le NIST (National Institute of Standards and Technology) a finalisé en 2024 les premiers standards de cryptographie post-quantique : ML-KEM (anciennement CRYSTALS-Kyber) pour l'échange de clés et ML-DSA (anciennement CRYSTALS-Dilithium) pour les signatures numériques.

Google utilise déjà ces algorithmes dans Chrome et ses services internes depuis 2024. Le calendrier de migration complète est fixé à 2029.

Ce que font les blockchains

- Bitcoin : le BIP 360 propose un nouveau type de sortie appelé P2MR (Pay-to-Merkle-Root) qui utilise des signatures résistantes au quantique

- Ethereum : la fondation Ethereum travaille activement avec le Stanford Institute for Blockchain Research sur des solutions PQC

- Coinbase collabore avec Google sur les approches de divulgation responsable

Ce que les entreprises doivent faire maintenant

Pour les organisations qui utilisent la cryptographie à courbe elliptique -- et c'est le cas de pratiquement toutes les entreprises, pas seulement celles qui manipulent des cryptomonnaies :

- Inventorier les systèmes qui utilisent ECC ou RSA : VPN, certificats TLS, signatures de code, authentification

- Prioriser les données à longue durée de vie : un secret commercial chiffré aujourd'hui doit encore être protégé dans 10 ans

- Planifier la migration vers les algorithmes PQC standardisés par le NIST

- Ne pas attendre : la migration cryptographique est un processus lent qui touche les infrastructures, les protocoles et les fournisseurs

C'est un sujet stratégique qui dépasse largement la sphère crypto. Pour les entreprises qui définissent leur stratégie numérique, intégrer le risque quantique dans la feuille de route sécurité devient une nécessité.

Les limites de cette publication

- Pas encore réalisable : 500 000 qubits physiques restent hors de portée du matériel actuel (105 qubits pour Willow). L'échéance est incertaine -- 5 ans, 10 ans, plus ?

- Résultats de Google, sur le problème de Google : l'optimisation porte sur ECDLP-256 spécifiquement. L'impact sur RSA ou d'autres schémas n'est pas couvert

- Le zero-knowledge proof empêche la reproduction : par conception, personne ne peut vérifier les circuits eux-mêmes. Il faut faire confiance aux preuves mathématiques

- Les estimations ont une histoire d'optimisme : chaque génération de chercheurs annonce des réductions de ressources, mais le matériel ne suit pas toujours au rythme prévu

Conclusion : une alerte sérieuse, pas une catastrophe imminente

Cette publication de Google Quantum AI n'est pas un coup de communication. C'est un signal technique précis, étayé par un whitepaper formel et une méthode de divulgation inédite. Le message est clair : la menace quantique sur la cryptographie actuelle est réelle, elle arrive plus vite que prévu, et il faut agir maintenant pour s'y préparer.

Pour les entreprises, le risque ne se limite pas aux cryptomonnaies. Tout système qui repose sur la cryptographie à courbe elliptique ou RSA -- c'est-à-dire la quasi-totalité des infrastructures numériques -- est concerné. La bonne nouvelle : les solutions post-quantiques existent et sont déjà standardisées. La mauvaise : les migrer prend du temps, et le compteur tourne.

Lire aussi : TurboQuant : comment Google réduit les coûts d'inférence des LLM par 6

Vous vous interrogez sur l'impact de l'informatique quantique sur la sécurité de vos systèmes ? Vous souhaitez anticiper les risques et intégrer la cryptographie post-quantique dans votre feuille de route ? Parlons-en -- nous vous aidons à définir votre stratégie IA et à prototyper vos cas d'usage.